システム

PLURA V5 サービスに登録されたシステムで発生するすべてのイベントログがログページ全体に記録されます。

ログ全体のデータに基づいてフィルタ登録を行い、リアルタイム検出が行われます。

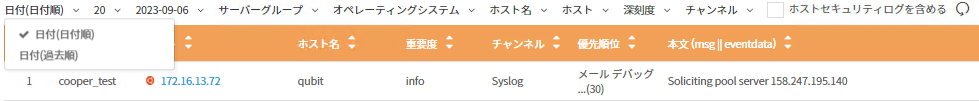

1. 時間順整列

- 作成日を基準に最新順と過去順に並べ替えることができます。

2. ページあたりのログ数

- 1 ページあたりの見えるログの数を 20 個、30 個、40 個、50 個に設定できます。

3. 日付/時間選択

- 過去の日付と時刻を選択してログを表示できます。

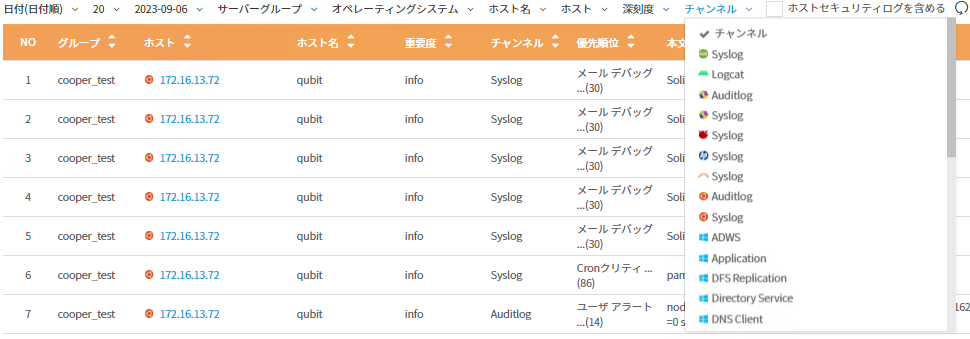

4. グループ選択

- ユーザーが登録したシステムグループを選択して表示できます。

5. オペレーティングシステムの選択

- オペレーティング システムを選択して表示できます。

6. システムIPアドレス選択

- 希望するシステムIPアドレスを選択して見ることができます。

7. 深刻度選択

- 深刻度を選択して見ることができます。

8. チャンネル選択

- チャネル リストをクリックして、必要なログのみを選択して表示できます。

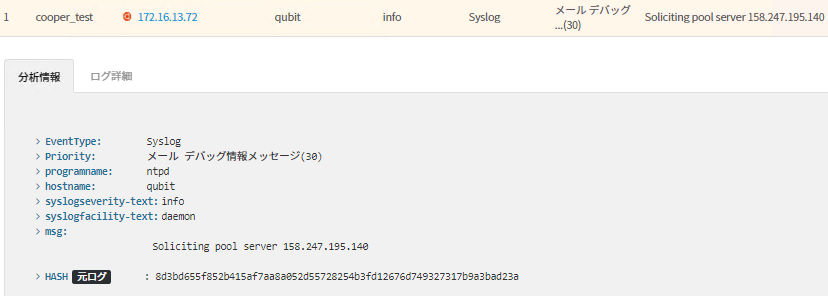

9. ログ詳細

- ログをクリックすると、それぞれのログに含まれている詳細が表示されます。

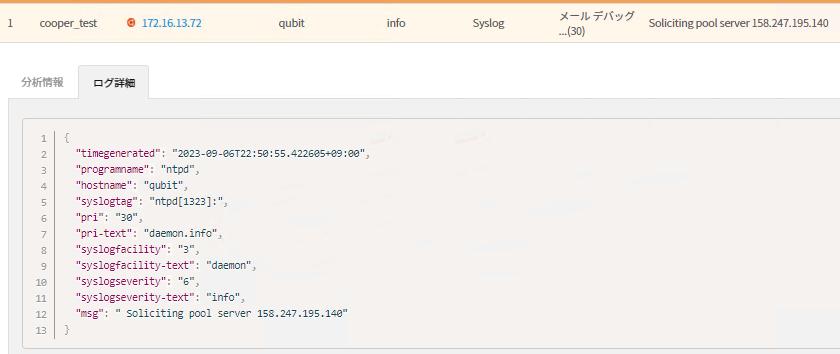

10. 検出されたログ原本の内容

- <ログ詳細> ボタンをクリックすると、発生した原本の内容を確認できます

Copyright © Qubit Security Inc. All Rights Reserved.